预警公告 高危

近日,安全聚实验室监测到 TOTOLINK A6000R 路由器存在命令执行漏洞,编号为:CVE-2024-41319 此漏洞中通过 webcmd 函数中的 cmd 参数包含命令注入漏洞。

01

漏洞描述

TOTOLINK A6000R是一款性能卓越的无线路由器,采用先进的技术和设计,为用户提供出色的网络体验。其支持最新的Wi-Fi标准,可实现高速稳定的无线连接,适用于各种网络需求,包括流畅的高清视频流、快速的在线游戏和大规模文件传输。双频段支持让用户可以根据需求选择最佳的无线信号频段,确保网络稳定性和速度。此设备中的webcmd 函数中存在命令注入漏洞,攻击者可以通过webcmd 函数中的cmd参数包含命令,进行命令执行攻击。

02

影响范围

TOTOLINK A6000R V1.0.1-B20201211.2000

03

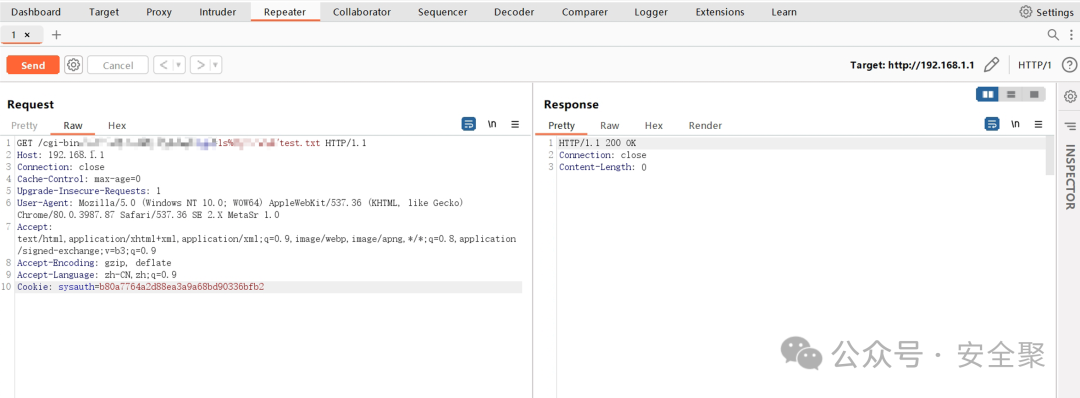

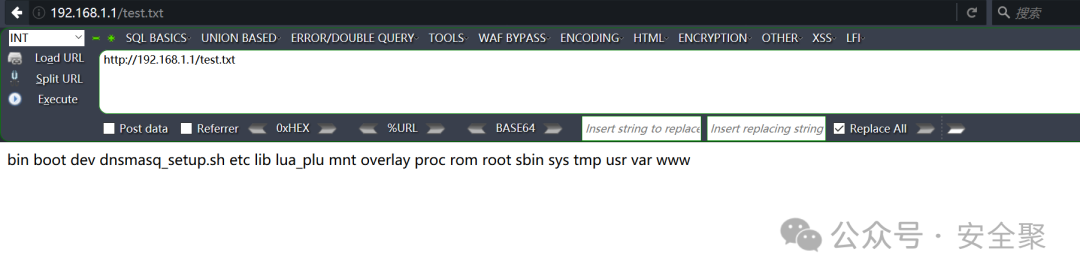

漏洞复现

目前,安全聚实验室已成功复现TOTOLINK A6000R 命令执行漏洞(CVE-2024-41319)

04

安全措施

下载链接:

https://www.totolink.net/home/menu/detail/menu_listtpl/download/id/202/ids/36.html

05

参考链接

2.https://github.com/yanggao017/vuln/blob/main/TOTOLINK/A6000R/CI_7_webcmd/README.md

06

技术支持

长按识别二维码,关注“安全聚”公众号,联系我们的团队技术支持。